Los actores maliciosos están apuntando a los dispositivos móviles para poner en peligro su negocio. ¿Está preparado?

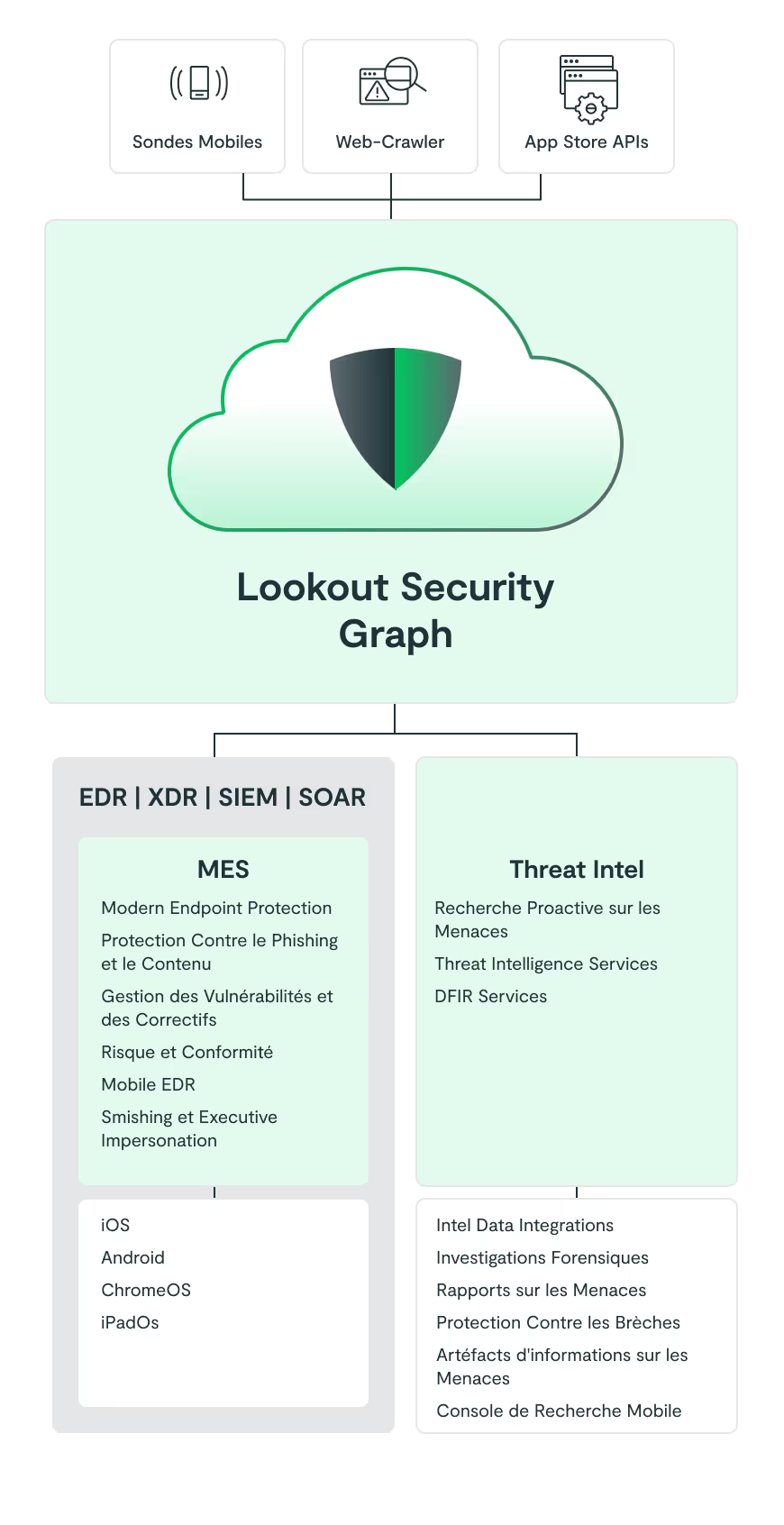

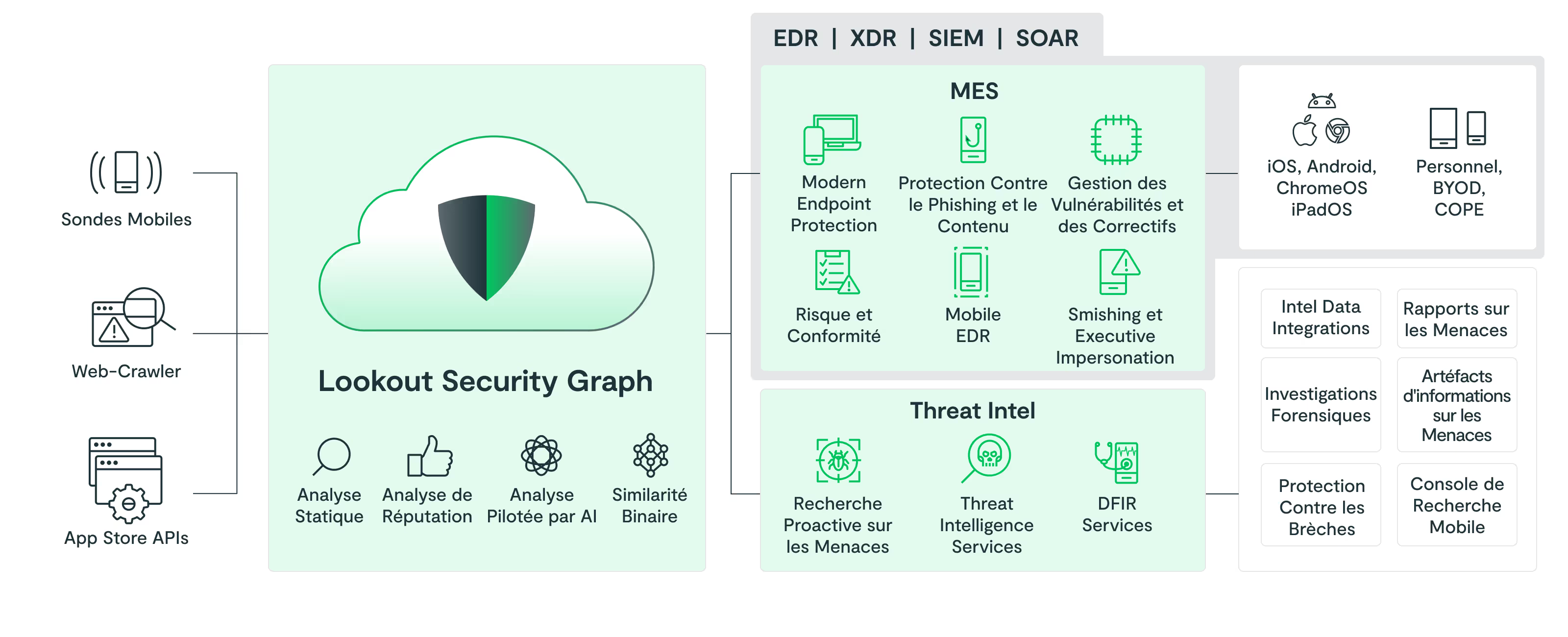

Lookout Mobile Endpoint Security (MES) proporciona una visibilidad y protección sin precedentes contra las amenazas móviles con el mayor conjunto de datos de seguridad móvil basado en IA del mundo.

El EDR móvil basado en IA que protege sus activos más valiosos: la identidad de sus empleados y los datos de su empresa.

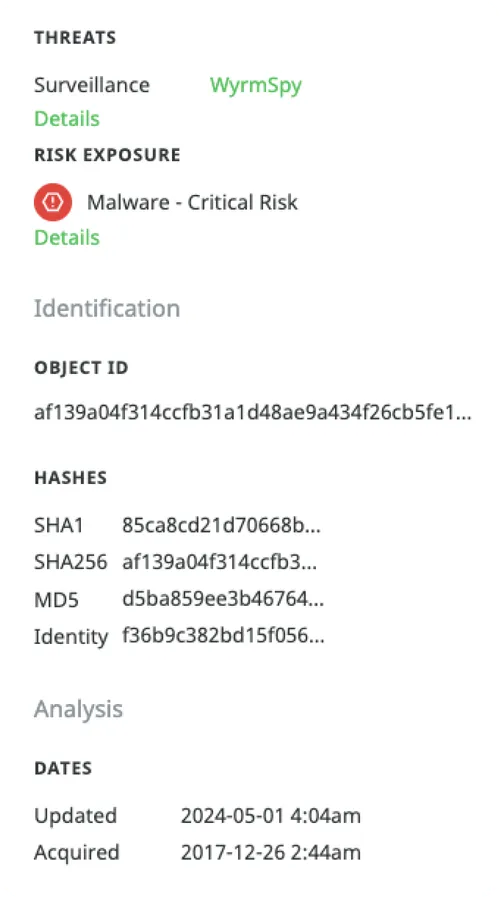

El mayor conjunto de datos de seguridad móvil del mundo proporciona protección automatizada contra las amenazas móviles en evolución. Lookout escanea más de 100.000 aplicaciones móviles al día para detectar malware y riesgos, identificar continuamente sitios de phishing maliciosos y proporcionar protección en directo contra las amenazas más recientes sin necesidad de actualizaciones manuales por parte del usuario final.

Visibilidad sin igual de las amenazas móviles que ponen en peligro los datos.

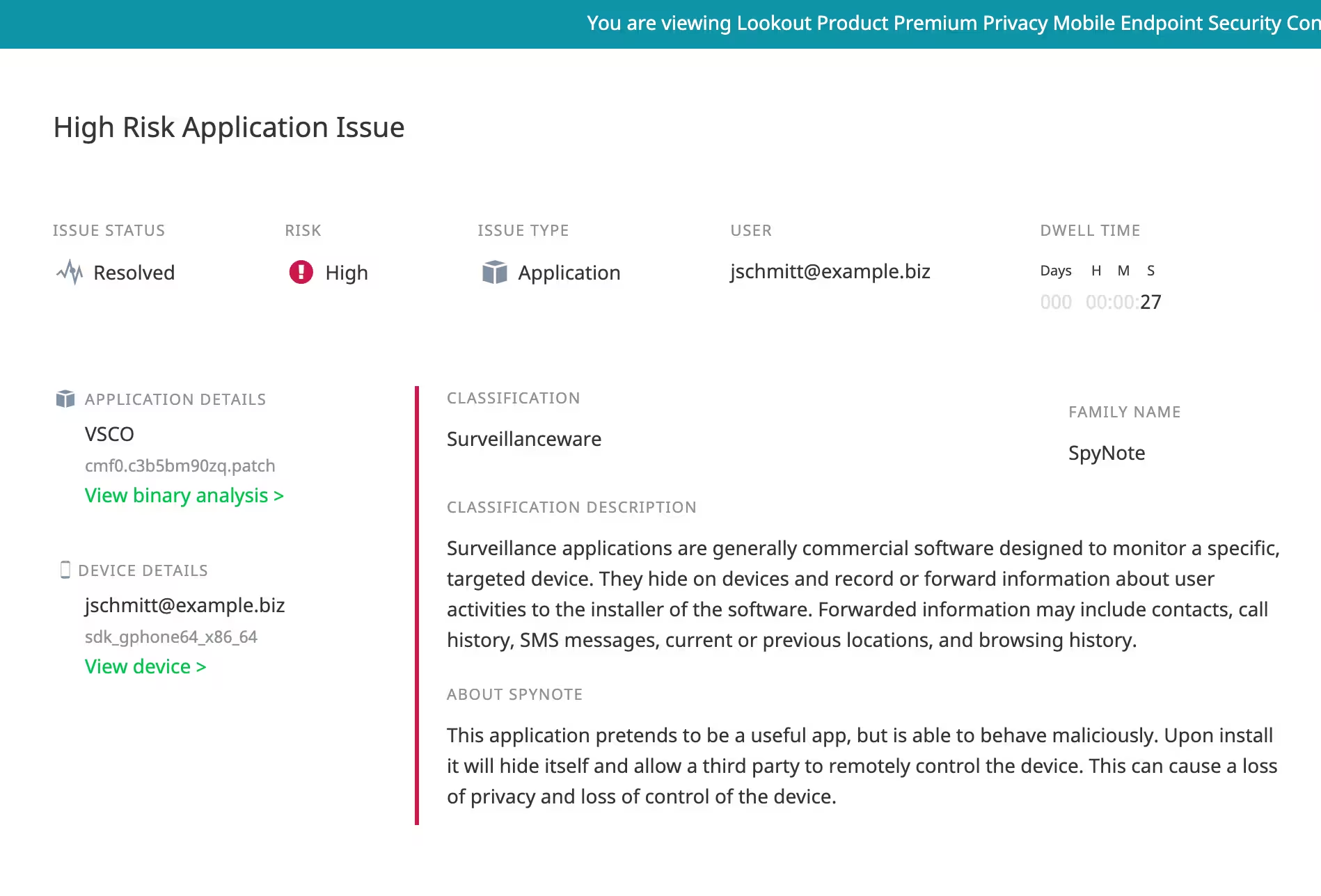

Visualice los riesgos, correlacione las amenazas y responda con EDR móvil

Refuerce su estrategia de defensa en profundidad contra las modernas técnicas de ingeniería social.

- Mitigue de forma proactiva el riesgo de que se compartan credenciales de inicio de sesión o datos corporativos confidenciales con atacantes que se hacen pasar por altos ejecutivos.

- Aproveche los informes detallados que ayudan a los administradores a comprender cuándo un ataque coordinado se dirige a su organización.

Un modelo sencillo de Confianza Cero con acceso móvil seguro.

Considere el riesgo móvil a medida que evoluciona su estrategia de acceso de Confianza Cero.

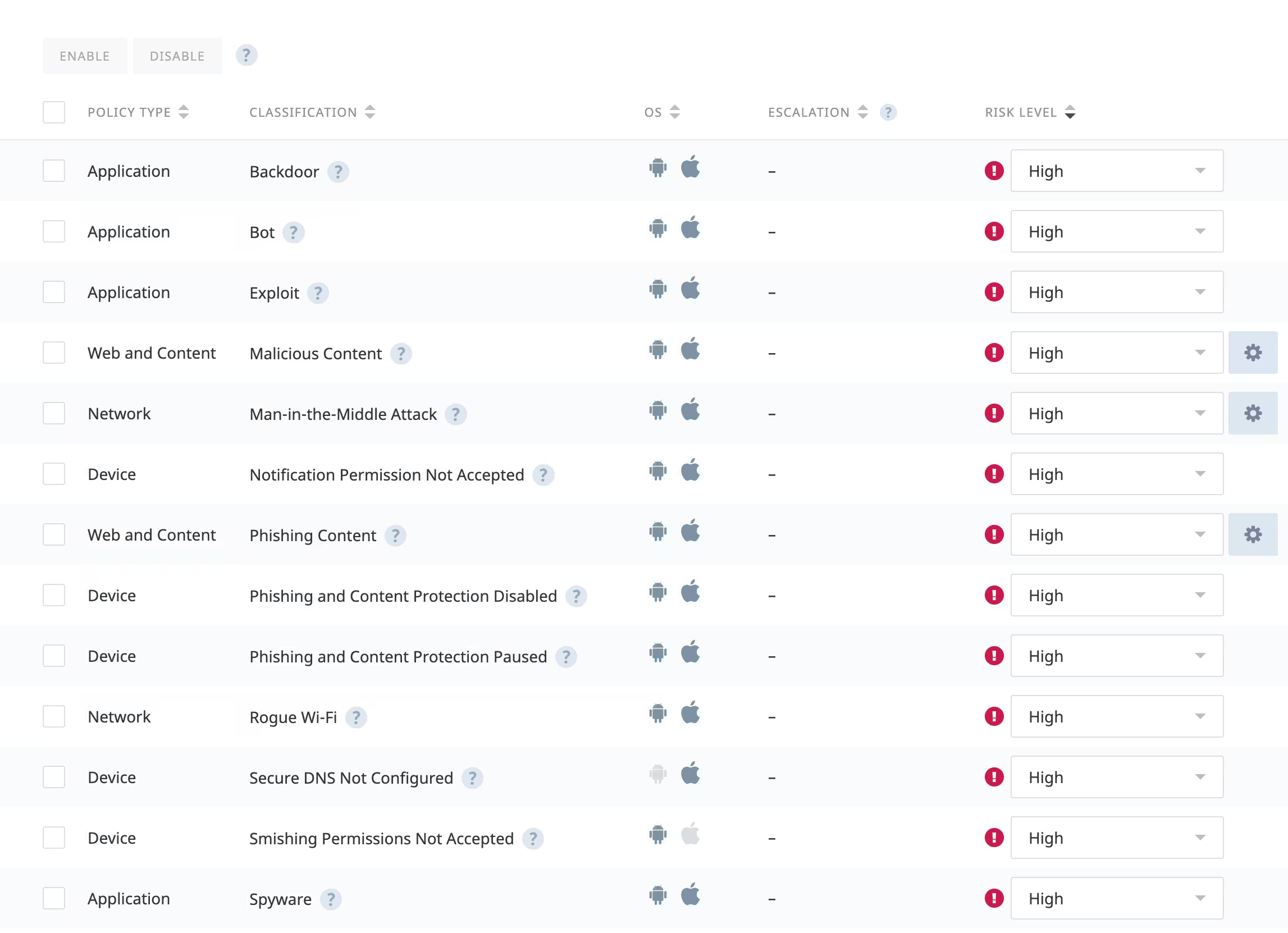

- Evalúe de forma automática y continua la postura de cada dispositivo e implemente políticas de acceso condicional que permitan que solo los usuarios de bajo riesgo accedan a los datos confidenciales.

- Proteja dispositivos gestionados, no gestionados, personales, iOS y Android de la misma forma e implante la solución con poca o ninguna intervención para garantizar la cobertura en toda su flota.

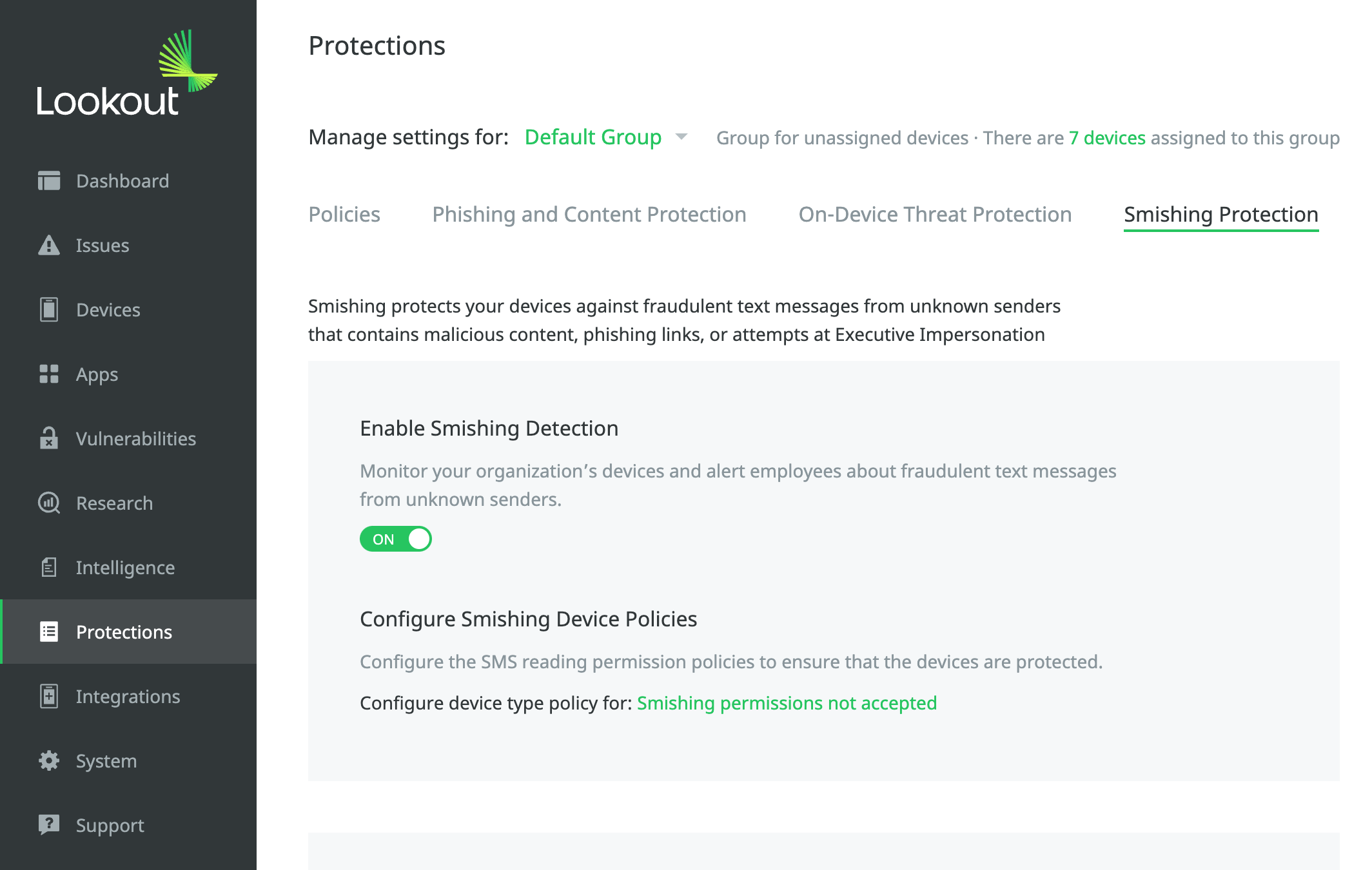

Protéjase contra el robo de identidad y el smishing.

Refuerce su estrategia de defensa en profundidad contra las modernas técnicas de ingeniería social.

- Mitigue de forma proactiva el riesgo de que se compartan credenciales de inicio de sesión o datos corporativos confidenciales con atacantes que se hacen pasar por altos ejecutivos.

- Aproveche los informes detallados que ayudan a los administradores a comprender cuándo un ataque coordinado se dirige a su organización.

.avif)