Detener la ingeniería social antes de que empiece

La suplantación de ejecutivos es una forma dirigida de ingeniería social en la que los atacantes se hacen pasar por líderes de alto rango de la empresa -como un CEO, CFO o VP- para engañar a los empleados para que realicen acciones perjudiciales. Estos ataques suelen producirse a través de SMS y aplicaciones de mensajería, donde los adversarios se aprovechan de la autoridad y la urgencia asociadas a las solicitudes de los ejecutivos para presionar a los empleados para que cometan errores costosos, como transferir fondos o compartir información confidencial.

Al comprender los patrones de comunicación e identificar anomalías, Lookout evita que los atacantes exploten la autoridad, la urgencia y la confianza para manipular a los empleados para que compartan credenciales, transfieran fondos o se salten los procedimientos normales. Tanto si sus empleados utilizan smartphones gestionados como dispositivos BYOD, Lookout garantiza una protección coherente en todo su ecosistema móvil, antes de que se produzcan daños.

El alto riesgo de la suplantación de ejecutivos.

La suplantación de identidad de ejecutivos no es sólo otra táctica de phishing: es un abuso calculado de la confianza, la autoridad y la oportunidad. Estos ataques eluden las defensas tradicionales y se basan en la ingeniería social para manipular a los empleados para que lleven a cabo acciones de alto riesgo, a menudo sin darse cuenta de que han sido engañados.

La primera visibilidad del sector e informes procesables.

Los ataques de suplantación de identidad de ejecutivos abarcan todos los sectores, departamentos y niveles de la organización, pero la mayoría de los equipos de seguridad carecen de visibilidad sobre cuándo, dónde y con qué frecuencia se producen. Las herramientas tradicionales tienen dificultades para detectar estas amenazas de ingeniería social, especialmente cuando los mensajes no contienen enlaces ni archivos adjuntos.

Con Lookout, verá el panorama completo. Además de detectar y bloquear los intentos de suplantación de identidad de ejecutivos, Lookout proporciona informes pioneros en el sector que revelan información crítica, como la frecuencia de los ataques, el contenido de los mensajes, los usuarios objetivo y el comportamiento de los atacantes, lo que proporciona a las organizaciones la inteligencia necesaria para adelantarse a las amenazas en evolución:

- Alertas en tiempo real y datos detallados de sucesos en la consola de Lookout

- Correlación de la identidad del remitente, las cargas útiles de phishing, los datos del dispositivo y los plazos de los ataques.

- Perfecta integración en plataformas SIEM, SOAR y XDR

- Mensajes educativos personalizables para el usuario que se activan durante las amenazas activas.

Al descubrir patrones de comportamiento, perfiles de objetivos y tendencias de frecuencia, Lookout equipa a los equipos de seguridad para detectar las primeras fases de las campañas coordinadas de suplantación de identidad y tomar medidas proactivas antes de que se produzca ningún daño.

Nuevos en el equipo, no para protegerlos del riesgo desde el primer día.

Los nuevos empleados son los principales objetivos de los ataques de suplantación de ejecutivos, a menudo debido a su escasa familiaridad con los procesos internos y el liderazgo. La protección contra la suplantación de ejecutivos de Lookout identifica y bloquea estas amenazas en una fase temprana, antes de que los atacantes puedan aprovecharse de la inexperiencia de los recién contratados. Al supervisar de forma proactiva los canales de comunicación y aprovechar el aprendizaje automático avanzado, Lookout ayuda a las organizaciones a proteger a los nuevos miembros del equipo desde el primer día, reduciendo el riesgo y reforzando al mismo tiempo una cultura de seguridad.

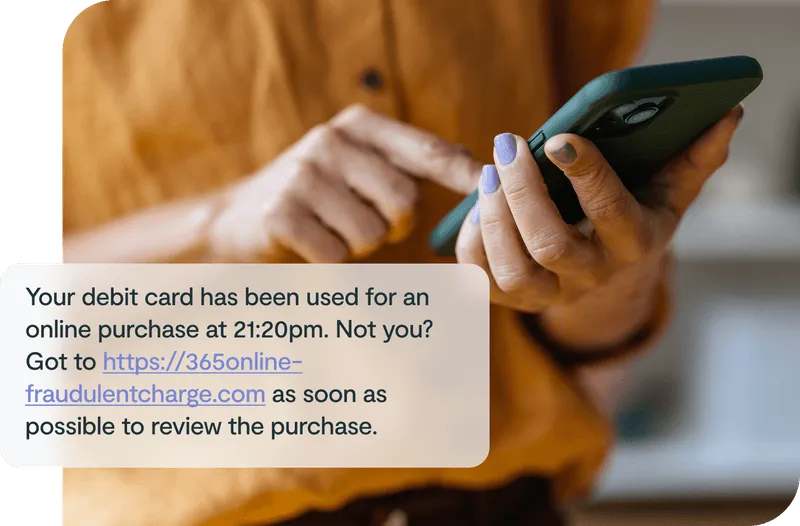

Evite las estafas mediante mensajes de texto urgentes dirigidos a empleados vulnerables.

Los atacantes a menudo se hacen pasar por ejecutivos de nivel C a través de SMS para enviar solicitudes urgentes de transferencias bancarias o aprobaciones financieras dirigidas específicamente a asistentes y equipos financieros. Lookout detiene estos sofisticados ataques de smishing con análisis de comportamiento y detección basada en la intención, impidiendo que los empleados actúen ante mensajes fraudulentos. El resultado: los objetivos de alto valor permanecen protegidos y su organización evita costosas brechas en sus finanzas y reputación.

Experimente usted mismo la protección contra la suplantación de identidad de ejecutivos.

Experiencias de configuración de usuarios y administradores

Experiencia del usuario final con mensajes personalizados