Protección más inteligente donde más importa: Las personas

El phishing es un ciberataque en el que los atacantes se hacen pasar por personas u organizaciones de confianza para engañar a las víctimas y conseguir que revelen información confidencial -como contraseñas, datos de tarjetas de crédito o credenciales de inicio de sesión- o realicen acciones perjudiciales como hacer clic en enlaces maliciosos o descargar malware. Estos ataques suelen llegar a través de correo electrónico, SMS (smishing) o aplicaciones de mensajería, a menudo utilizando un lenguaje urgente ("Su cuenta será suspendida") con enlaces a sitios web falsos diseñados para imitar páginas de inicio de sesión legítimas.

El phishing se ha vuelto omnicanal: el correo electrónico ya no es el vector principal.

Más del 85% de los ataques de phishing se producen ahora fuera del correo electrónico, a través de SMS y plataformas de redes sociales como Facebook, Instagram y LinkedIn. Estos canales eluden los controles de seguridad del correo electrónico, dejando a los usuarios expuestos. Para agravar el riesgo, los usuarios móviles son tres veces más propensos a hacer clic en enlaces sospechosos debido a las pantallas más pequeñas, contexto limitado, y las interacciones de ritmo rápido.

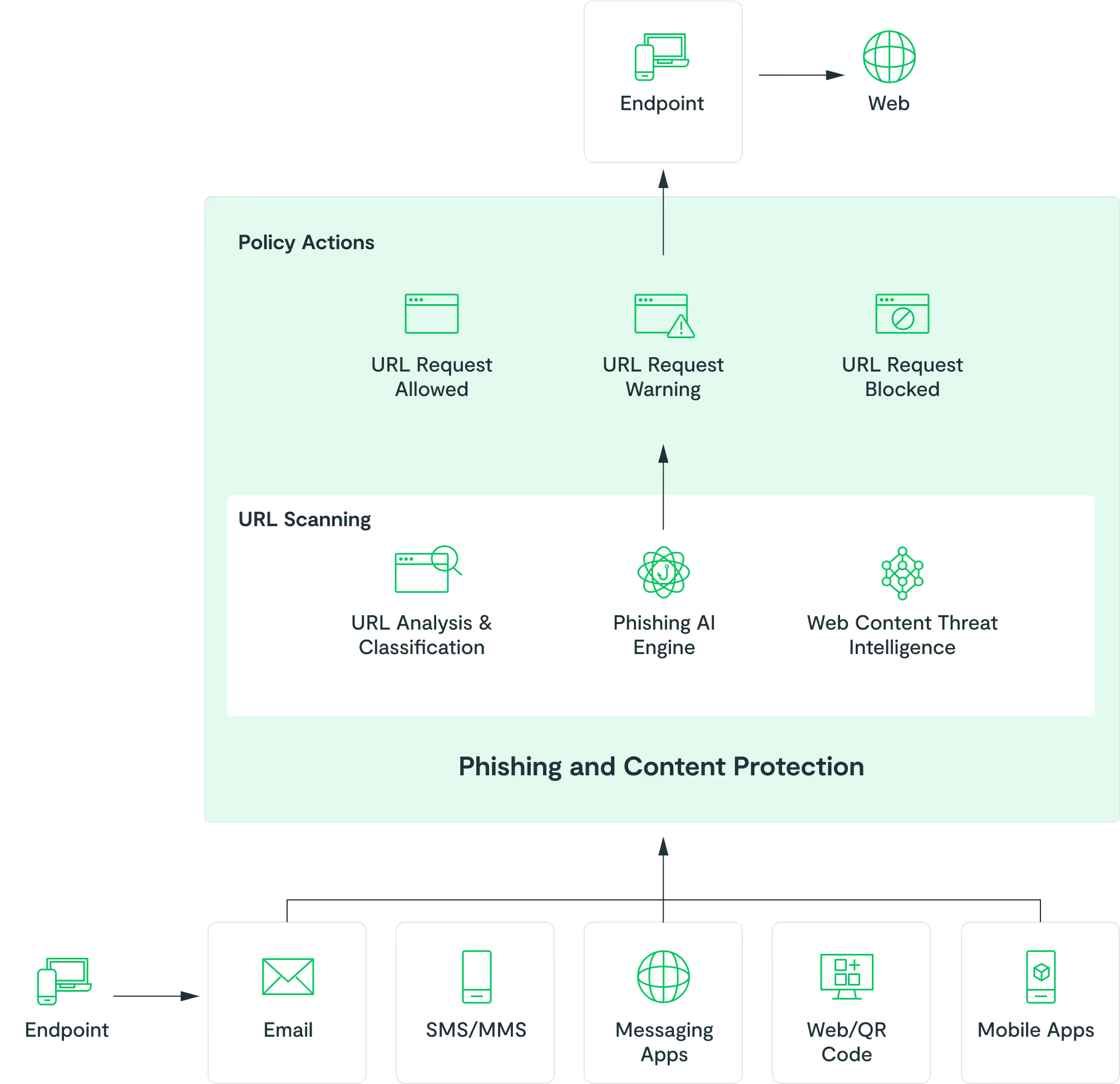

Lookout Phishing Protection extiende la seguridad más allá de las puertas de enlace de correo electrónico, el fortalecimiento de sus defensas contra estas amenazas dirigidas a humanos en rápida evolución por:

Protección basada en IA en todas las plataformas móviles.

Tanto si su entorno está totalmente gestionado como si es híbrido o BYOD, en iOS, Android o ChromeOS, Lookout Phishing Protection ofrece una defensa basada en IA con modelos que se ejecutan de forma segura en el dispositivo y en la nube, preservando la privacidad del usuario y maximizando la detección de amenazas.

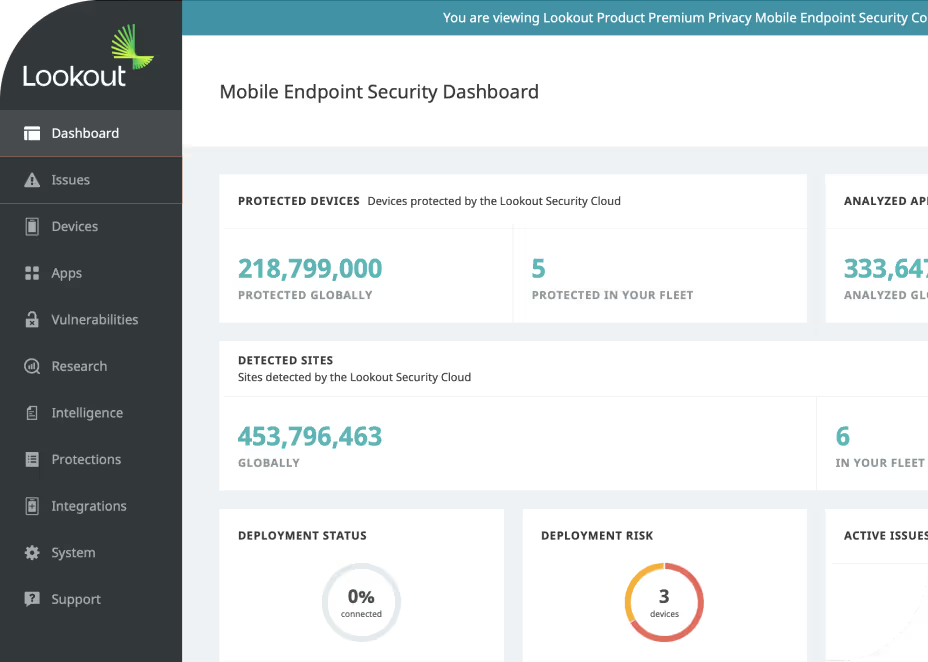

Con la telemetría de cientos de millones de dispositivos, aplicaciones y URL, Lookout reentrena continuamente sus modelos de comportamiento para detectar y adaptarse a las nuevas tácticas de engaño. El resultado es una protección escalable y en tiempo real que supera a los filtros heredados y mantiene su ecosistema móvil por delante de las amenazas en evolución.

Experiencia práctica en phishing y protección de contenidos.

Experiencias de configuración de usuarios y administradores

Experiencia del usuario final con mensajes personalizados

Explore otras funciones de la plataforma